【新唐人北京时间2022年05月29日讯】中共一直试图用造出“大飞机”作为其实现“厉害了,我的国”的标志。然而,中共“用举国之力”“一定要把大飞机搞上去”的后面,有着什么样的手段呢?

上接

【内幕】中美“大飞机”谍战(5)用举国之力 偷盗国外尖端技术 国安六局副处长:我们为国服务

【内幕】中美“大飞机”谍战(4)国安六局副处长身份曝光 美国情报界第一次见国安运作内幕 开始拼图

【内幕】中美“大飞机”谍战(3)动辄数亿的金字塔学习法 中共靠“一招发达”看到对手云记录 FBI特工笑了

【内幕】中美“大飞机”谍战(2)FBI特工顺藤摸瓜 在语言专家协助下 与中共特工“聊”上了

【内幕】落网间谍在美庭审 揭C919飞机窃密 (1)中共情报官员引渡到美国受审第一人 庭审揭开C919飞机窃密内幕

21:法国人的电脑中病毒

上集说到江苏省国安六局副处长徐延军表露意图:国安局的工作重点是找人,找到国外具有正确专长、能获得核心访问权限的人,目标是通过情报行动窃取商业机密。他代表国家做这一切,这是他的“职责”。

法国航空航天公司赛峰集团的项目经理哈斯科特(Frederic Hascoet)出庭作证说,他的笔记本电脑在2014年1月访问中国时遭恶意软件感染。他前往中国是为了监督赛峰集团在苏州的一家合资企业的生产线,该企业组装喷气发动机部件。

哈斯科特说,回到法国那天,他连接不上赛峰集团的网站。公司的IT部门发现他的笔记本电脑中了病毒,不得不更换硬盘。

“感染病毒”事件四年之后,徐延军落网,FBI从其手机中看到真相,通知法国赛峰。苏州赛峰的2个“内鬼”曝光,一切大白于天下,两人因染指哈斯科特的电脑,2018年10月31日被法国公司炒鱿鱼。

至此,这出国安局围绕赛峰集团的窃密事件终于浮出水面。为大家提供了解徐延军幕后战术和技术的一个窗口,同时也展示了徐延军是如何在国安局招募线人,对一家航空公司进行网络攻击的。

22:国安在苏州赛峰的“内鬼”

法国赛峰集团(Safran S.A.)总部位于法国巴黎,该公司制造飞机发动机、火箭发动机和航空航天部件。它与美国GE航空公司有一家合资企业“CFM国际”。

2014年,中国商飞还在设计研制“大飞机”C919,但航空发动机是中国最弱势的领域,只能选择外国进口的发动机,他们安装的发动机是LEAP,此型发动机正由美法合资的CFM国际所研发。

哈斯科特介绍,苏州赛峰为他们生产发动机的零件,10年中他去过中国检查工作6、7次,法国赛峰集团分给他一台笔记本电脑,有单独的ID和专用密码。

在法国赛峰工作34年的哈斯科特说,公司规定工作电脑必须随身携带,上飞机也要带在身边不能托运,在公共场所不用电脑,也不能把它放在轿车的行李箱中。他必须用密码访问电脑,因电脑中有赛峰公司的机密信息,包括引擎的某些设计。

他解释,一些机密文件可以存储在电脑硬盘上,或者存在由公司维护的数据管理系统中,他可以访问他所负责组件的数据库,在中国访问这些数据库时,要遵循在那里保存文件的准则。

2013年11月,他们在苏州赛峰组装新的LEAP发动机零件。那些钢段零件来自台湾和法国,运往中国组装。赛峰员工有人在中国商飞上海生产基地,负责支持飞机的集成总装。

哈斯科特11月携带电脑前往上海和苏州,监控第一批组装的发动机零件的质量及进度,入住皇冠假日酒店大约9天。2014年1月他再次带电脑前往中国,住皇冠假日酒店大约5、6天。

在苏州,哈斯科特遇到工程师田喜(Tian Xi,音译),后者是“赛峰发动机苏州有限公司”的主要管理人员之一,他们并肩工作。哈斯科特回忆,他的电脑通常放在赛峰苏州大楼的办公室桌上,午饭时电脑会放在桌子上。田喜也在那栋楼工作。

哈斯科特不知道,这个几乎每天和他在一起的家伙一直在背叛他。田喜是江苏省国安局安插在他们江苏工厂的内鬼,秘密为徐延军服务。

23:图谋在法国人电脑中植入木马

2013年11月哈斯科特到达苏州前,徐延军发邮件给田喜:“法国人哪天抵达?能否安排他在苏州和我及吴铁英老师见面?以南京航空航天大学的名义。”

田喜回复有两个法国人来。徐延军:“另一个法国人叫什么名字?什么职位?他是第一次来这里吗?以后会经常来吗?你跟他熟吗?他们周末一起去上海吗?请帮我拿到两人的信息。我再把我需要的东西发到你的邮箱。”

11月27日,徐延军发邮件给田喜:“今晚我把‘马’带给你。你能把‘马’带走吗?你今晚能带法国人出去吃饭吗?我会假装在餐馆碰到你、打招呼,这样我们就不需要在上海见面了。”

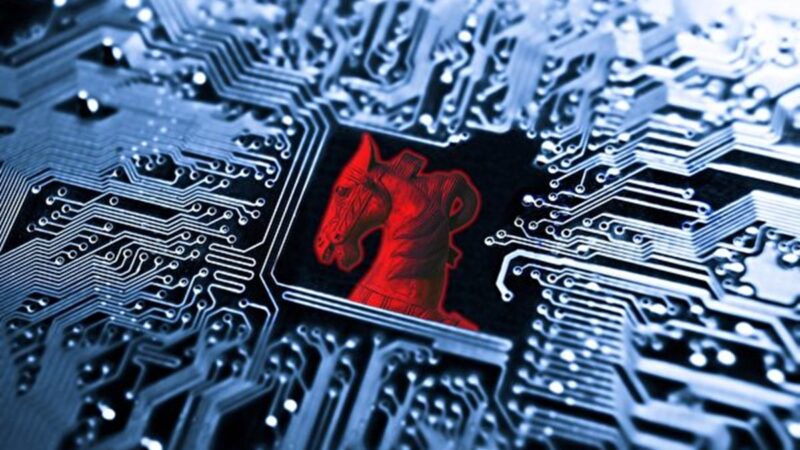

“马”指的是恶意软件。专管网络犯罪和电脑入侵活动的FBI特工麦肯齐(Mathew McKenzie)说,远程控制木马是允许攻击者远程控制受感染系统的恶意软件。木马参见希腊神话故事,希腊人建造特洛伊木马,引诱人将木马带入城市,夜深人静之际,木马腹中躲藏的希腊士兵跳出来打开城门,让希腊军团入侵特洛伊城。

这种诡计被恶意软件使用,安装在你的电脑上,它就会开门给远程用户访问,控制你的电脑、盗用你的密码和重要讯息,类似希腊神话的故事。

徐延军从南京赶往苏州,路上发微信给田:“我在火车上,五点左右到苏州,最好安排今晚晚餐,如若不行,我会留在他们住的酒店,我们明早和他俩共进早餐,然后(国安局的黑客小组)就可以一起工作。最重要的是与他们见面。”

田:“知道了。他们下午跟法国开电话会,我们正讨论今晚吃饭的事。他们可能会开得比较晚,有难度。”

最终,徐和田的秘密安排没成功。徐延军在皇冠假日酒店住下,11月29日,他问田:“这两天都没机会吗?”田:“还没有,我会注意的。”

徐延军一直没找到“法国人”离开房间的机会,以便他协调国安局“第八部门”实施电脑入侵。12月6日,他致信田喜:“马还没种”。12月26日,他再次问田喜:“那老头这次来,还是找不到一个机会吗?”

24:赛峰江苏的IT经理亲手“种马”

2014年1月法国人又带电脑去中国。徐延军这次找了赛峰江苏厂的另一名内鬼——顾根(Gu Gen,音译),此人是北京赛峰企业管理有限公司苏州分公司的高级IT基础架构经理和信息保安员,他也听令于徐延军。

1月16日,徐延军致信顾根:“小顾,你明天会在苏州吗?”

1月25日,顾根报告徐延军:“马已种下。就在今天早上。”

法国的DGSI执法部门后来把感染病毒的电脑给FBI的法医分析员麦肯齐检查。麦肯齐发现两种不同类型的恶意软件:Sakula变种恶意软件,还有两个PlugX恶意软件变体。

这些恶意软件程序是用中文编写的。Sakula恶意软件安装在硬盘上的时间是2014年1月25日,通过USB驱动器安装到电脑上。正是顾报告“马已种下”的那天。

25:法国赛峰发给IT部门一警告

顾根给法国人电脑植入恶意软件后,收到法国赛峰集团发给IT部门的警告:“有黑客冒充公司领导发信件”。顾报告徐延军这一新情况,他认为这是一个不同的入侵计划,不知是否国安局行动的另一部分。

徐延军问国安同事柴萌:“这是不是你们做的?”柴萌回:“我们冒充网站管理员(webmaster)发出这封信,但没冒充领导。谁知道每天有多少人(黑客)想跟赛峰集团打交道。”

徐:“你们怎么不去告诫他们?我只说是你做的。”柴:“顾相信是我们做的?”徐:“当然”

徐:“我已将苏州事件报告给(上司)查,我今天休假,请直接向陈汇报。”柴:“好,南京IP地址的设备现在上线了。我正在看。”

FBI法医分析员麦肯齐说,Sakula病毒对赛峰集团的域做了信标,“远程木马在线”意味着信标已被IP入侵者控制的控制器所接收。他解释计算机中如何使用分身域入侵网路:他们创建一个分身域并将其放入恶意软件,当它向互联网发送信标时,看起来像更合法的流量。

这说明他们已经入侵了,在赛峰内鬼的帮助下进入赛峰集团员工的电脑中,通过病毒恶意软件获取访问权限,绕过公司的安全措施。

26:恶意软件被发现 徐延军紧张

2014年2月25,美国网络安全公司CrowdStrike跟踪到针对法国赛峰的黑客活动,并发布报告。这导致这种恶意软件被发现,最终赛峰集团决定采取行动来解决黑客攻击的问题。

次日,徐延军迅速指示赛峰江苏的内鬼田喜“毁掉马”。接着和同事柴萌在电话中争吵起来。

徐:“陈是什么意思?陈把责任推到我头上是什么意思?他想让客人找到顾?这不是在自己脖子上套绞索吗?”

柴:“我不知道,我告诉他法国装置被没收了。他立即说他料到会这样。至于找到顾一事,他从来没有告诉过我这档事。”

徐:“我想骂他王八蛋。他说导致整件事曝光的,是在客人的法国装置中种马?”“有这样的领导,真让人失望。”“你能不能想办法别让客人去找顾?一是客人不暴露;二、顾无决定权;三、顾将情况随时报告给我。”

接下来,徐延军再次跟柴萌核对,想确定是否有人已盯上他们,他们是否被法国抓住了。他问柴萌:“法国让小顾去查这个网址的记录(一个恶意软件旨在入侵的网站),这和你们有关系吗?”

徐又找田喜核对,田说“目前法国尚未发现可疑文件的记录。”徐:“如果有新情况,及时通知我。我会和小顾沟通。”

后来顾根说,发现有人通过一个名为psexec的工具连接到服务器,期间是从2013年7月到2014年2月。法国那边“将通过远程连接到这个服务器来检查”。

徐:“他们认为中国在黑客他们吗?”顾:“应该不是”;徐:“关于那件事,有什么新情况吗?”;顾:“没有新消息,应该是未解之谜”;徐:“哈哈”。

这个“未解之谜”一拖就四年。从徐延军在国安局的晋升时间看,恰好是他植入恶意软件到赛峰的同一年。

黑客攻击并没有就此结束。徐延军继续执行任务,从全球航空公司获取商业秘密信息,下一步他试图招募波音的IT工程师。

(未完待续)

(转自大纪元/责任编辑:李红)