【新唐人北京时间2023年05月25日讯】近日,一份中共公安部内部文件被曝光,显示中共公安部组建和训练专业网军,参加海外“舆论战”,为中共扩大宣传。

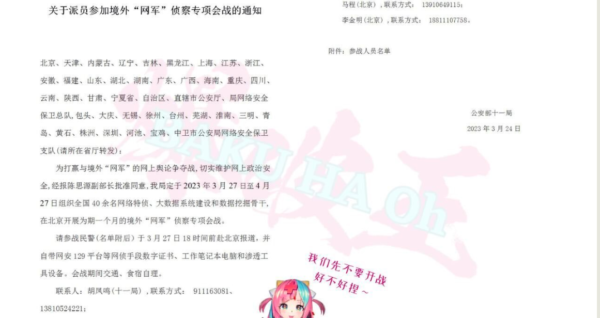

据“中国数字时代”报导,这项被曝光的内部通知显示时间是2023年3月24日,中国公安部第十一局发布一内部通知,计划组织全国40多名“网络特侦、大数据系统建设和数据挖掘骨干”在北京展开为期一个月的“侦查专项会战”(时间为2023年3月27日—4月27日)。该行动的主要内容是“派员参加与境外‘网军’的舆论争夺战,切实维护网上政治安全”。

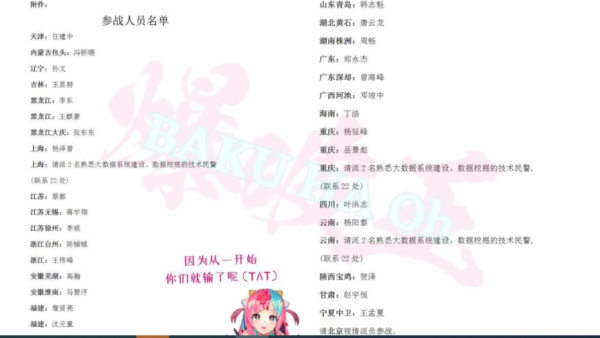

这份通知还显示,专项行动的承办单位为“十一局二十四处”,承办人名为“胡凤鸣”(留有内部号码/手机的联系方式)。有多个“公安局网络安全保卫支队”在开头被提及,文末还附上了一份《参战人员名单》,名单内总共列出了32个参战警察的真实姓名。

这份通知被怀疑是因为邮箱爆破而对外泄露。

公开资料显示,中共公安部十一局,又称网络安全保卫局,是中共公安部内设机构,负责处置涉及计算机与信息网络的违法犯罪案件,管理全国公共信息网络安全监察警察(通称“网警”)。

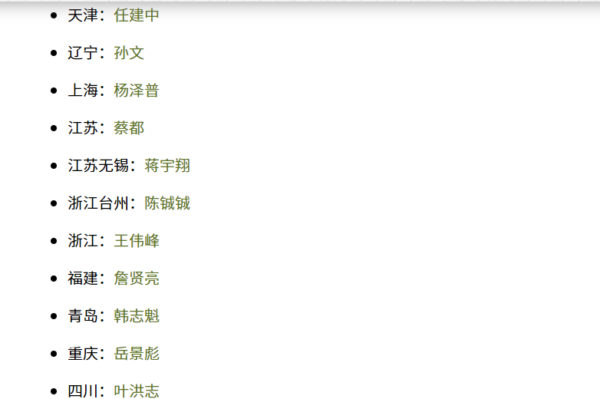

“中国数字时代”通过网络搜索与交叉验证,独立核实了名单内一些警察的身份。因此认为这份泄露的通知是真实的。(如下截截图)

目前,中共官方似乎已知悉该名单遭泄露并采取了行动。

报导说,截至发稿前,名单内人员的百度百科页面均已下线,微博方面也对名单里的全部名字进行了清理(一些搜索结果较多的名字在微博网页版搜索页存在大量空白页),一些名字的搜索结果仅展示V用户发布的内容。

报导推测,中共官方似乎已知悉该名单遭泄露,并采取了行动。

澳洲战略报告揭中共舆论操控

长期以来,世界各大智库和民主国家机构一直怀疑中共军队或者公安部门直接操纵网络虚假信息战,但是缺乏直接证据。

澳大利亚战略政策研究所(ASPI)于2023年4月26日发布研究报告《舆论战:中共日益复杂的网络影响行动》,报告收集Twitter、Facebook、Reddit、新浪微博和字节跳动产品等多个平台的数据,揭开了一个与“Spamouflage”相关的中共对外宣传串联行动—“蜜獾行动(“Honey Badger)”。

ASPI收集了“蜜獾行动”的账号在2022年1月1日至2023年1月1日间所发布的3,560则推文、209则网站论坛文章、126则Reddit贴文、37则部落格贴文、10则 Facebook 贴文和71则新浪微博贴文,经过分析发现,这些账户的关系纽带与中共江苏省盐城市公安局相连,这些账户有的头像就是警察或派出所的照片。

ASPI 还通过宣传贴文中的细节,揭示了中共宣传行动中的官商协作。

报告说,自2019年以来,中国共产党 (CCP) 大规模提升了在线影响力宣传策略,在西方社交媒体平台上传播虚假信息。

与几年前的策略相比,现在,中共已经发展出一种更复杂,更隐蔽的方式,在全球范围开展网络影响行动,这些行动以更频繁、更复杂、更有效方式支持中共的战略目标,扰乱民主国家的内政、外交、安全和国防政策。

针对中共的网络虚假信息宣传,独立网路分析公司格拉菲卡(Graphika)于2019年曾在一份报告中提出了“ Spamouflage”这一概念,其意为“垃圾伪装”,是英文词“垃圾邮件或贴文”(Spam)和“伪装”(Camouflage)的组合。

格拉菲卡曾发表报告说,Spamouflage是一个活跃在各大社交媒体平台的亲共的虚假信息行为体,扩散与中共相一致的宣传,成规模运作,在社交媒体平台支持中共政府的宣传。

Spamouflage的一个行动单位往往由数个虚假账号组成,头像多数来自图库甚至是AI生成肖像,并使用虚构的名字,在社交平台上发表抖音影片或是风景照,有时也穿插对特定政治话题的看法,Spamouflage网络中的账号经常在同一时间发表类似的内容,也经常点赞、分享或评论彼此的贴文。

ASPI报告揭示,在2021年美中在澳洲打稀土战时,Spamouflage账号直接的介入澳洲政治,试图煽动边缘政党和支持阴谋论的个人账号,增加民众对政府的不信任。这些虚假账号好像很“真实”,有名有姓有工作,把自己打造为一个真实的澳洲人。

2023年4月ASPI发表的最新报告,揭露了2022年期间在社交媒体平台上的一起疑似由中共主导的网路行动,大力宣称“美国中央情报局(CIA)和国家安全局(NSA)正在不负责任地对中国和其他国家进行网路间谍活动”。

报告揭示,中共公安部门直接参与网络“信息战”,无论是在中国国内还是在海外,并且,中国网络科技公司也是中共网络“信息战”的一部分,也就是所谓的“官民融合”。

(记者李郦综合报导/责任编辑:林清)